[뉴스스페이스=이종화 기자]

<편집자주> 유튜브, 인스타 등에서 활동하는 인플루언서들이 '협찬을 받지 않았다', '광고가 아니다'라는 사실을 보이기 위해 "내 돈 주고 내가 샀다"라는 뜻의 '내돈내산'이라는 말이 생겼다. 비슷한 말로 "내가 궁금해서 결국 내가 정리했다"는 의미의 '내궁내정'이라고 이 기획코너를 명명한다. 우리 일상속에서 자주 접하는 소소한 얘기거리, 궁금증, 호기심, 용어 등에 대해 정리해보는 코너를 기획했다.

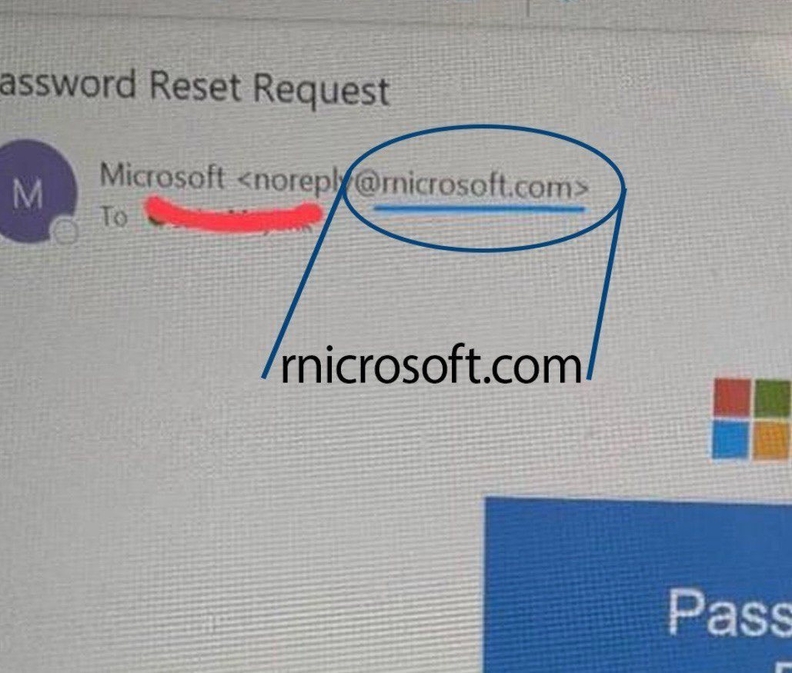

최근 국내외에서 “rnicrosoft.com”와 같은 교묘하게 알파벳을 바꾼 피싱 이메일이 급증하는 가운데, 사용자·기업 피해가 폭발적으로 늘어나고 있다.

Economic Times, Trustwave에 따르면, 전문가들은 이러한 수법을 ‘호모그래프(homograph) 공격’ 또는 ‘도메인 스푸핑(domain spoofing)’이라고 부르며, 사이버 범죄자들이 시각적 유사성을 이용해 정교한 속임수 이메일을 보내고 있다고 분석한다.

호모그래프 공격의 원리

호모그래프 공격은 유명 도메인의 알파벳 일부를 닮은 글자(예: ‘m’→‘rn’)로 교체해 정식 도메인과 시각적으로 거의 구분이 안 되는 피싱 주소를 만든다. 대표적 사례인 rnicrosoft.com은 ‘m’을 ‘r’과 ‘n’으로 대체해 마치 Microsoft 공식 이메일처럼 보이게끔 만드는 방식이다. 수신자는 비밀번호 변경 등 긴급 메시지를 받아 즉시 클릭하고 정보를 입력하다 범죄에 노출된다.

대표적인 알파벳 스푸핑 사례로는 rnicrosoft.com와 함께 g00gle.com(‘o’→‘0’), adidάs.com(유사 알파벳), deltå.com(특수문자 대체) 등이 있다.

피해 현황 및 국제적 통계

지난 2024~2025년 동안 ‘rnicrosoft.com’ 도메인을 활용한 피싱 시도는 “수백건 이상”이 확인됐으며, Microsoft는 관련 유사 도메인 수백개를 차단했다고 발표했다.

국제 보안 연구에 따르면, 8개월간 호모그래프 공격용 도메인 3000여개가 발견됐으며, 819개 기업이 표적이 됐고, 80%가 1글자만 변형된 형태였다. 도메인 위조 피해 대상은 Microsoft, Google, Facebook, Apple 등 글로벌 IT기업과 금융기관이 주류를 이룬다.

Palo Alto Networks의 2025년 분석에서는, 단일 대규모 피싱 캠페인에서 19만여개의 공격성 도메인이 발견되었고, 이들 대부분이 “유명 서비스 기관이나 기업”의 형태를 모방하는 방식이었다고 설명했다.

국내 피해 및 진화 양상

국내서는 보이스피싱·이메일 피싱의 피해액이 2024년 한해에만 8545억원으로 사상 최대치를 기록했다. 단순 기관 사칭을 넘어 이제는 AI·알파벳 변형 등 정교한 수법으로 진화했으며, 실제 기업 이메일을 해킹해 거래처에 ‘짝퉁’ 주소로 계좌번호 변경 등 사기 피해가 이어졌다는 공식 보고도 있다.

보안전문가들은 "AI기술의 발달과 조직적이고 대규모 분업화방식으로 피싱도 진화하면서 발신 번호와 문자 내용, 사칭 문서까지 여러 분야 전문가가 조직적으로 작업한다"면서 "도메인 꼼꼼히 확인하기, 멀티팩터 인증(MFA) 활성화, 보안 훈련 및 의심 신고, 이메일 링크 대신 직접 관련 사이트 접속하는 습관 등이 대응책이다"고 강조했다.